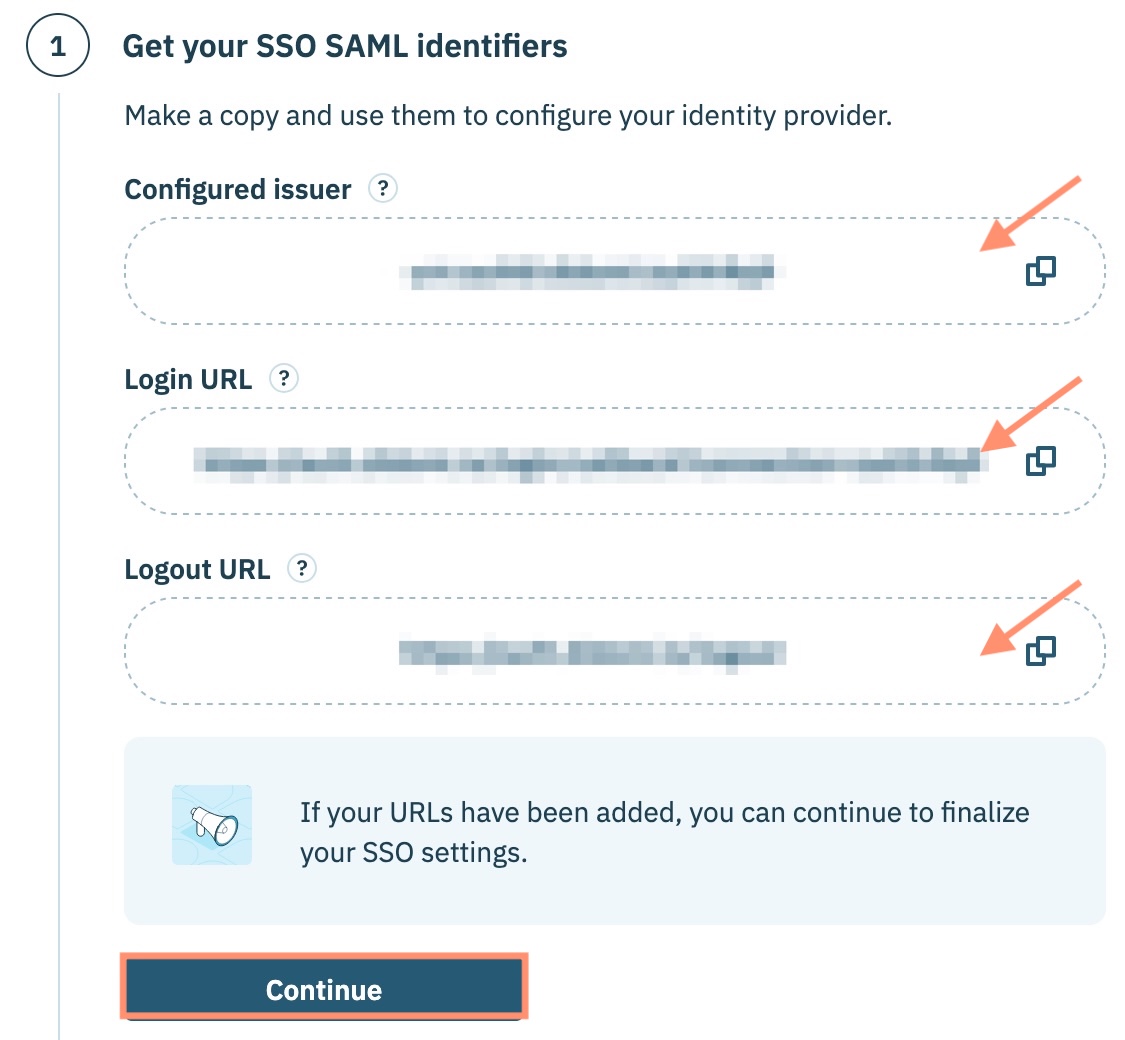

| Identifiant | Description |

|---|---|

| Émetteur configuré | L'identifiant unique du fournisseur d'identité de votre organisation dans la console Didomi. |

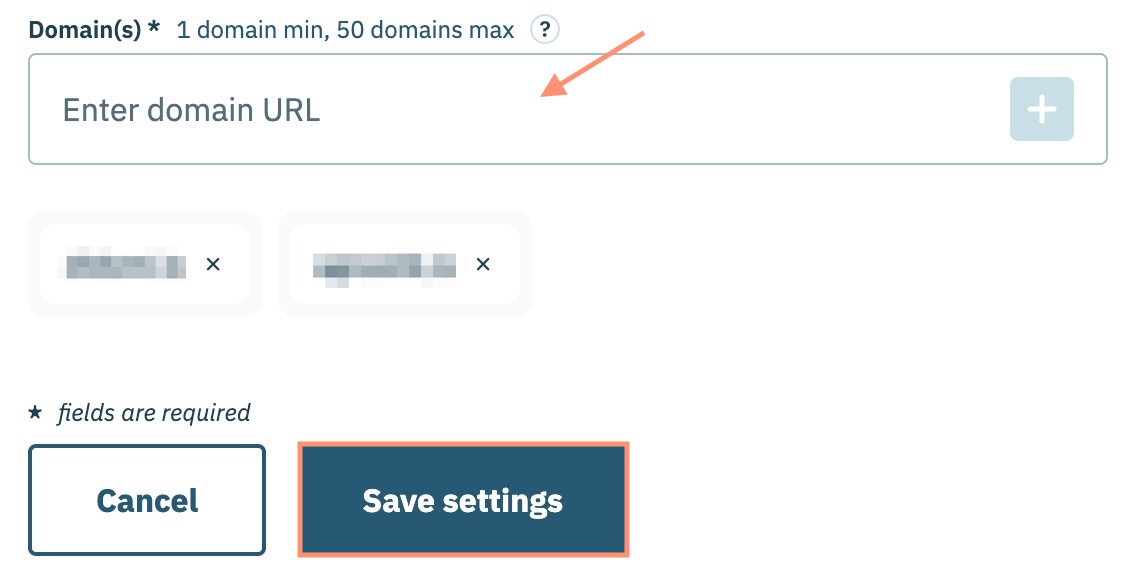

| URL de connexion | Où l'utilisateur sera redirigé après une connexion réussie auprès du fournisseur d'identité. |

| URL de déconnexion | Où l'utilisateur sera redirigé après une déconnexion réussie auprès du fournisseur d'identité. |

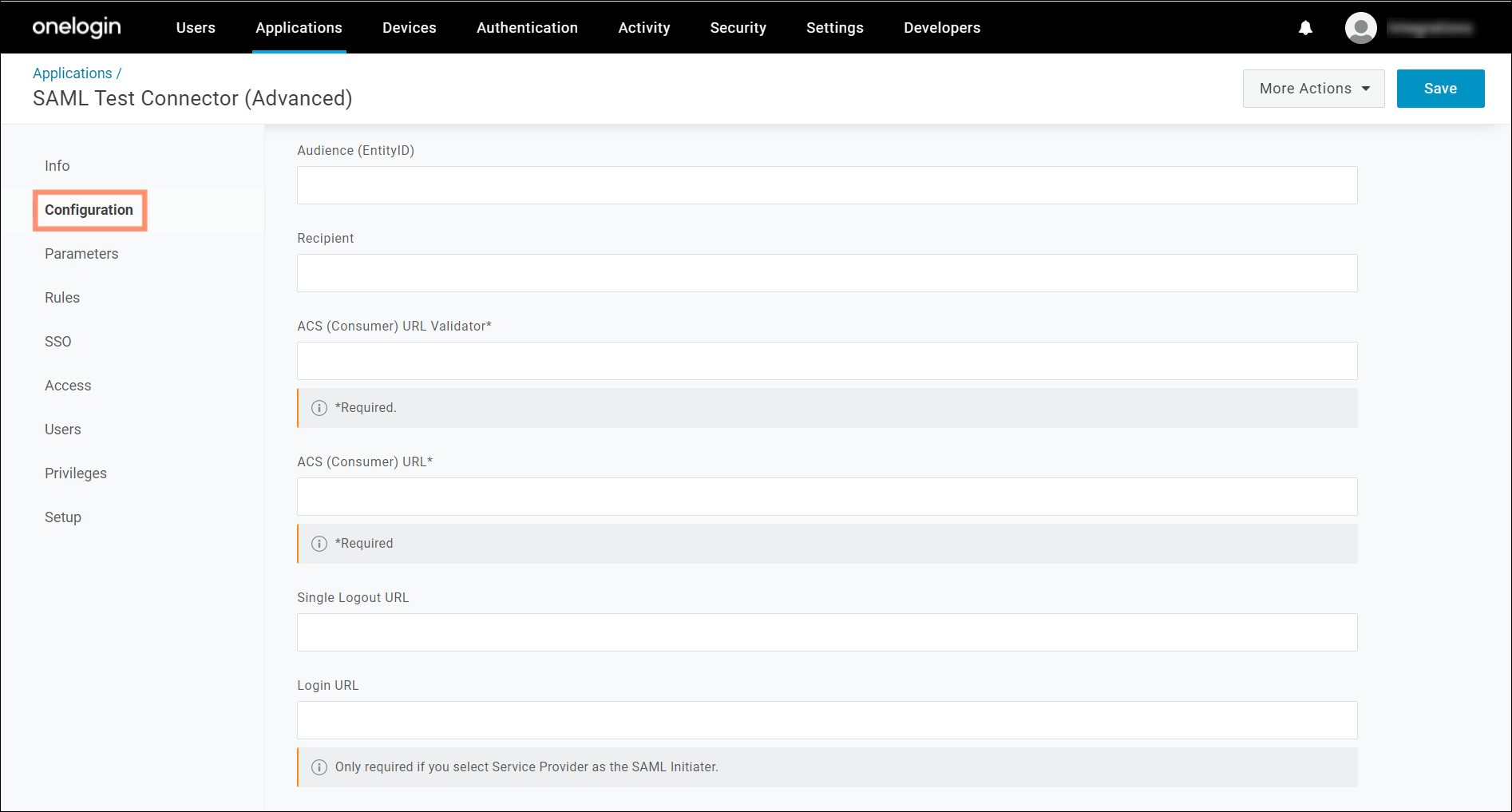

| Champ OneLogin | Valeurs |

|---|---|

| Audience (EntityID) | Émetteur configuré |

| Validateur d'URL ACS (Consumer) | [-a-zA-Z0-9@:%.\+~#=]{2,256}\.[a-z]{2,6}\b([-a-zA-Z0-9@:%\+.~#?&//=]*) |

| URL ACS (Consumer) | URL de connexion |

| URL de Déconnexion Unique | URL de déconnexion |

| Initiateur SAML | Fournisseur de service |

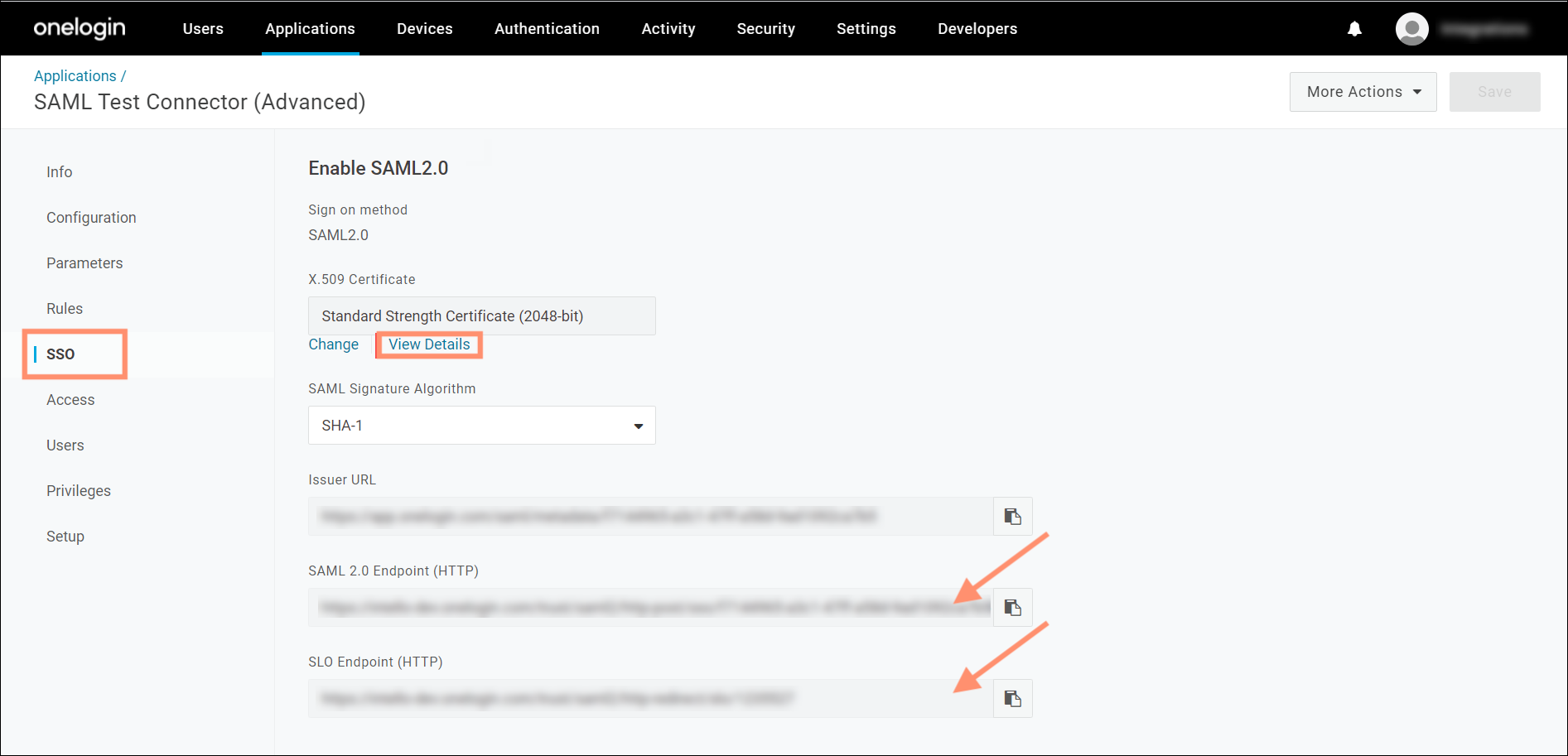

| Métadonnées Didomi | Valeurs Google |

|---|---|

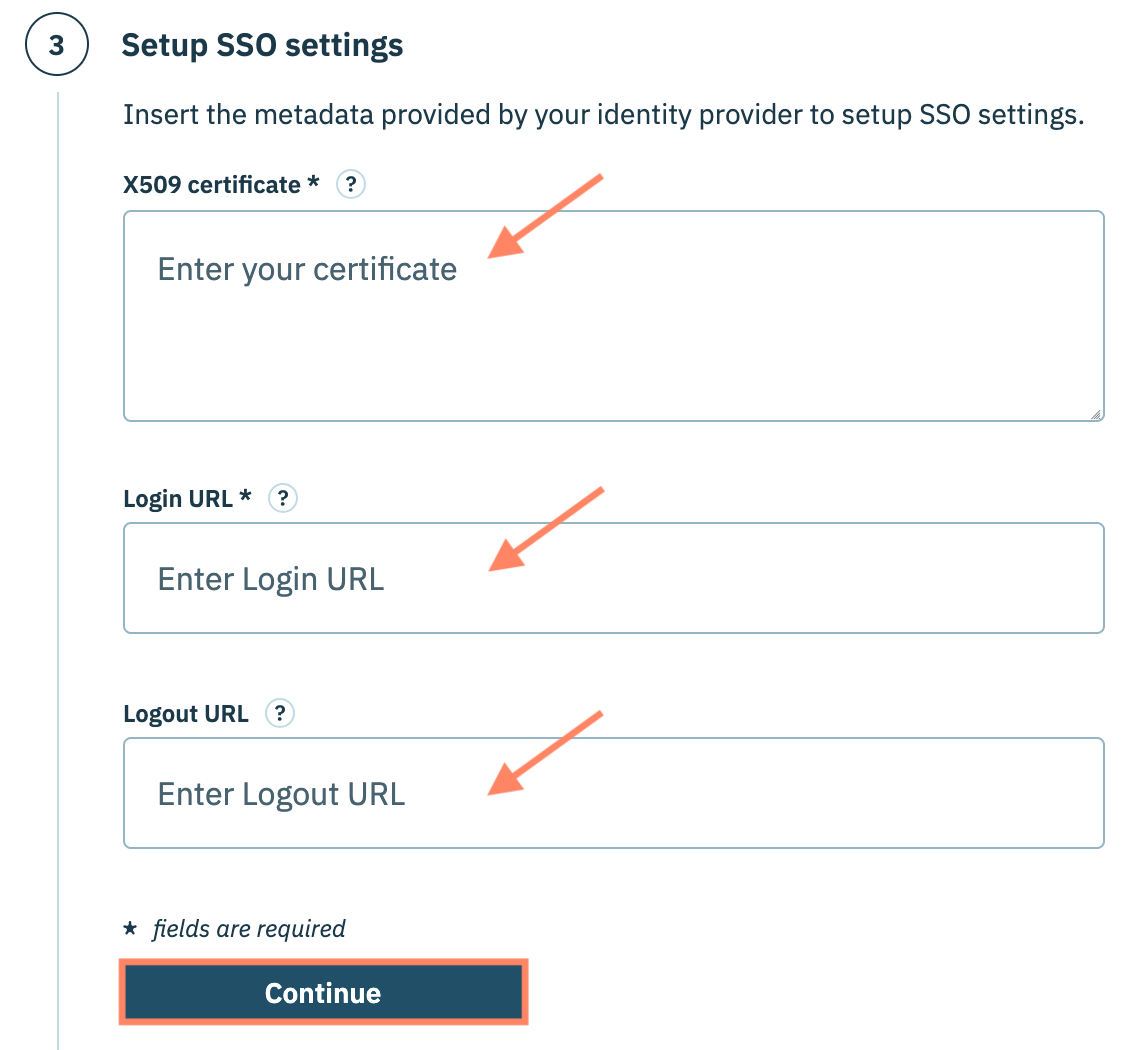

| Certificat X509 | Certificat X.509 |

| URL de connexion | Point de terminaison SAML 2.0 (HTTP) |

| URL de déconnexion | Point de terminaison SLO (HTTP) |