| Identifiant | Description |

|---|---|

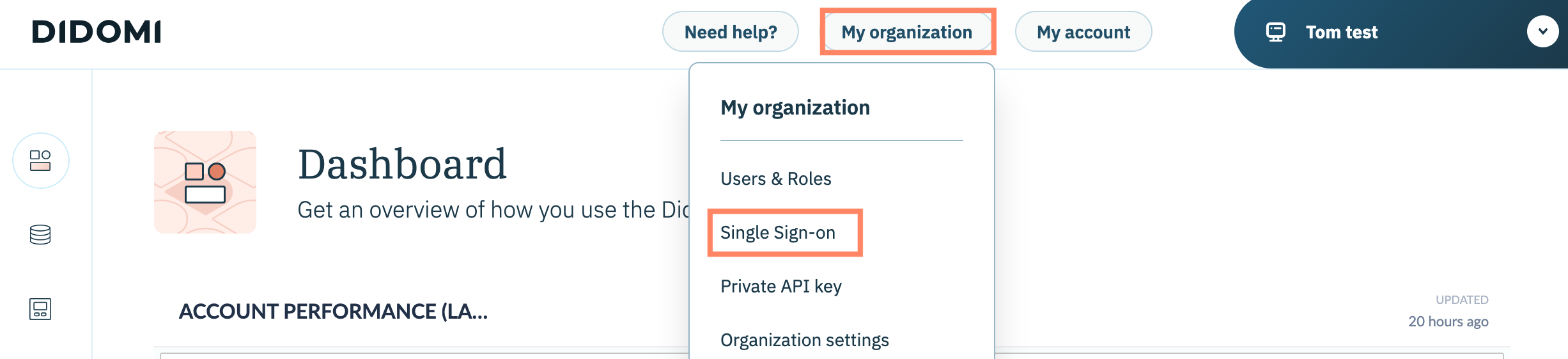

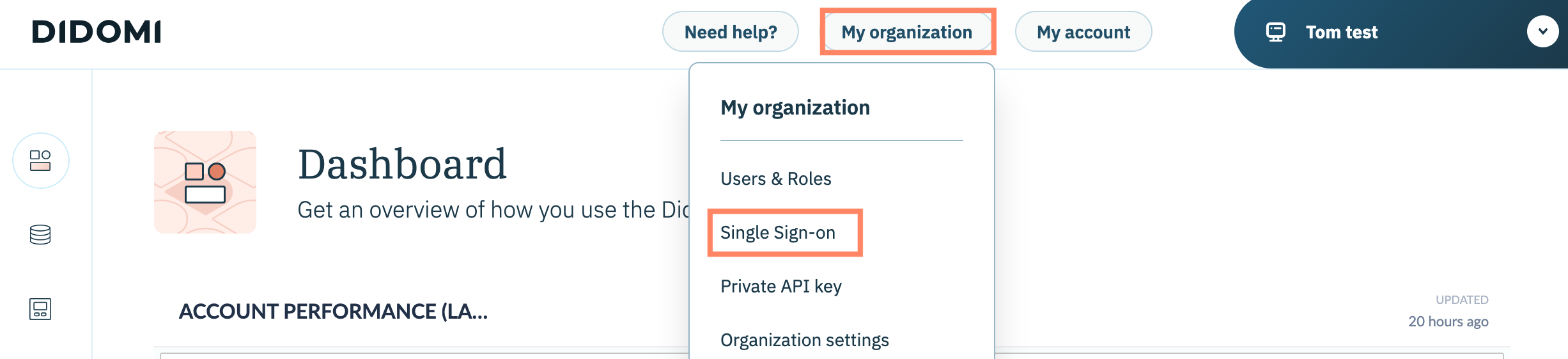

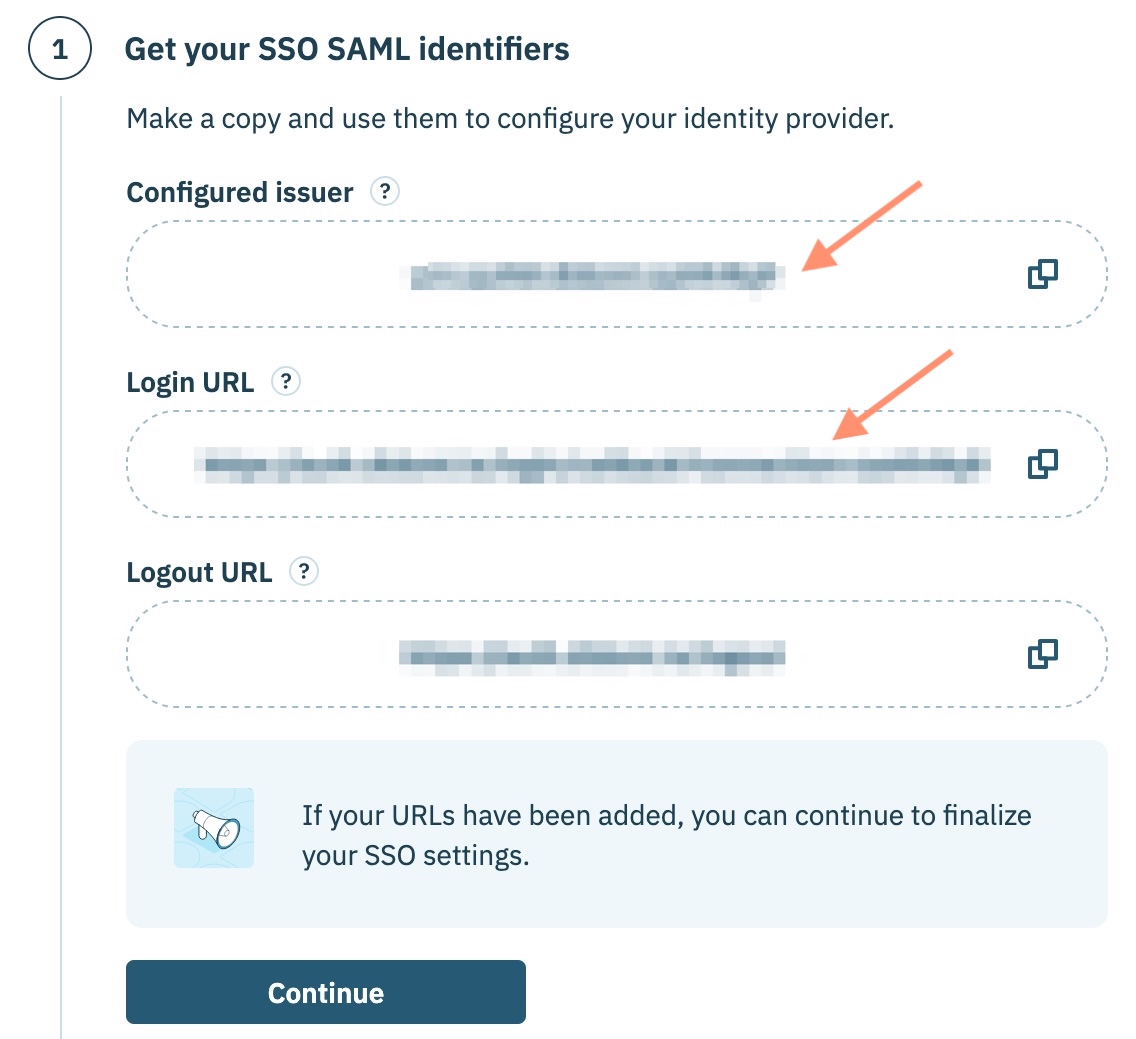

| Émetteur configuré | L'identifiant unique du fournisseur d'identité de votre organisation au sein de la console Didomi. |

| URL de connexion | Où l'utilisateur sera redirigé après une connexion réussie auprès du fournisseur d'identité. |

| Champ Google | Identifiant SAML SSO Didomi |

|---|---|

| URL du Service de consommation d'assertions (ACS) | URL de connexion |

| ID d'entité | Émetteur configuré |

| Format du Name ID | |

| Valeur du Name ID | Informations de base > Email principal |

| Métadonnées Didomi | Valeurs Google |

|---|---|

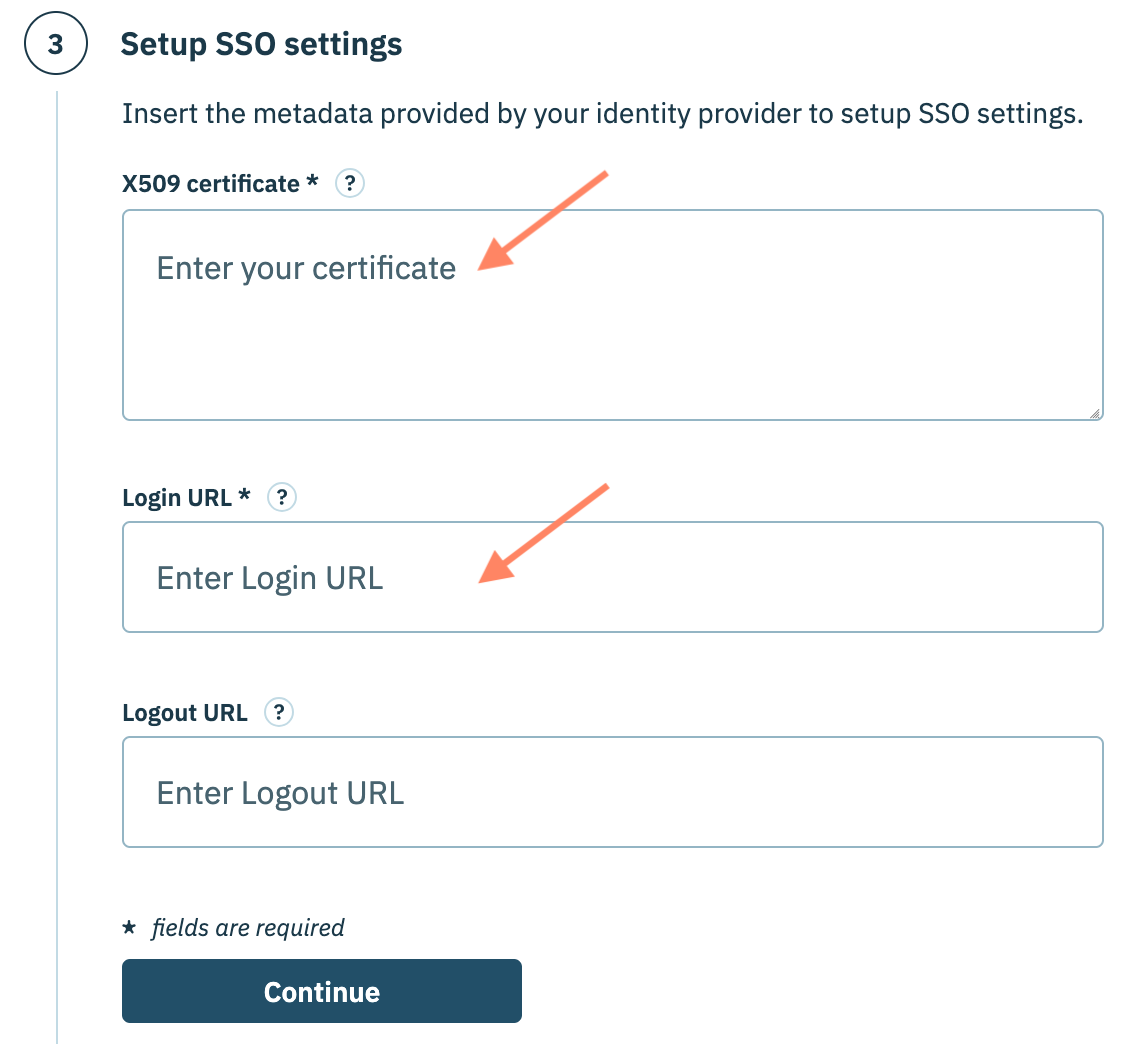

| Certificat X509 | Certificat X.509 |

| URL de connexion | URL SSO |