| Initiation | Description |

|---|---|

| SSO initié par le SP | Commence chez le fournisseur de service (SP) lorsque l'utilisateur tente d'accéder à une application spécifique. |

| SSO initié par l'IdP | Commence chez le fournisseur d'identité (IdP) et est souvent un tableau de bord centralisé ou un portail à partir duquel l'utilisateur sélectionne l'application à utiliser. |

| Identifiant | Description |

|---|---|

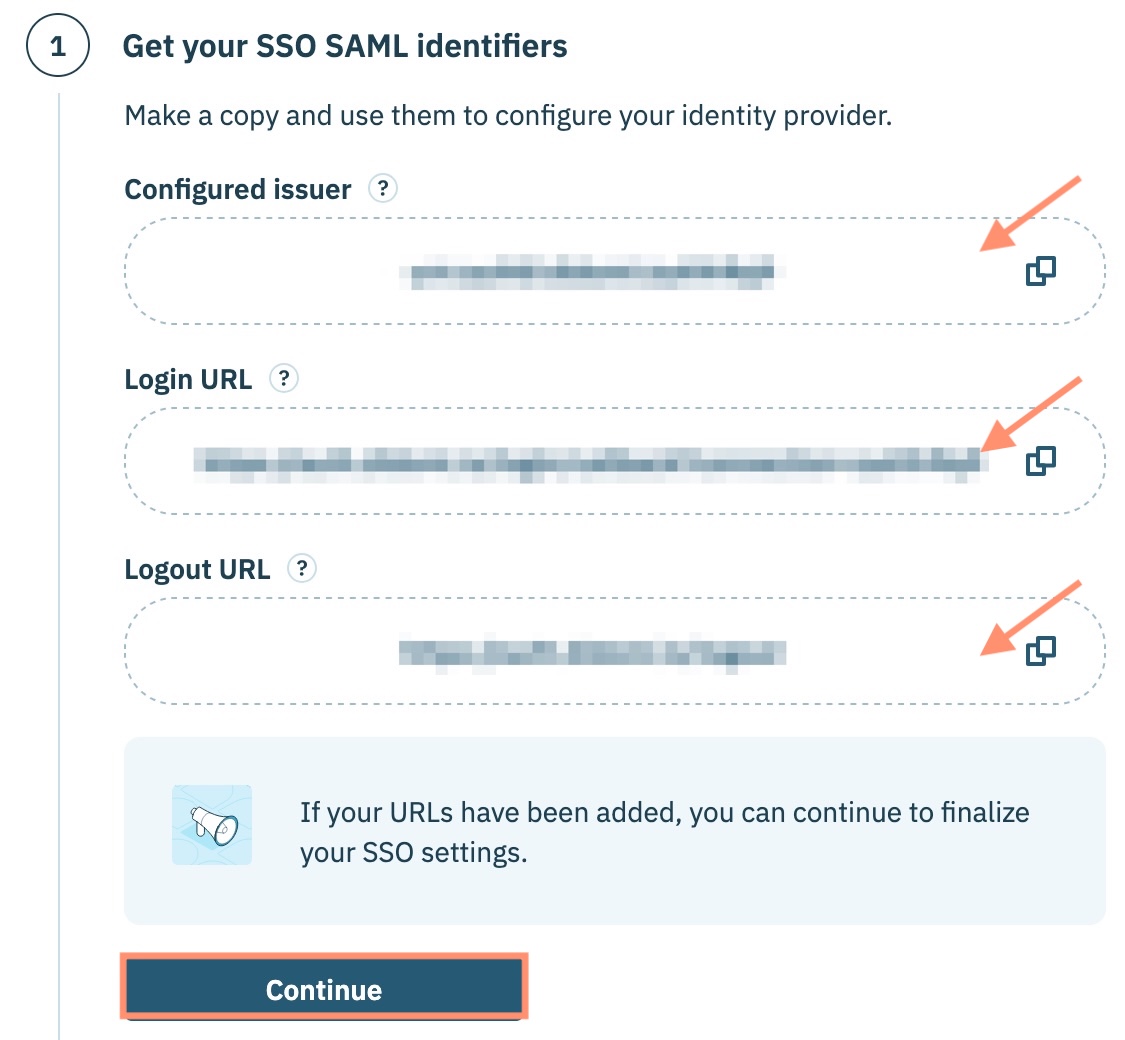

| Émetteur configuré | L'identifiant unique du fournisseur d'identité de votre organisation dans la console Didomi. |

| URL de connexion | Où l'utilisateur sera redirigé après une connexion réussie auprès du fournisseur d'identité. |

| URL de déconnexion | Où l'utilisateur sera redirigé après une déconnexion réussie auprès du fournisseur d'identité. |

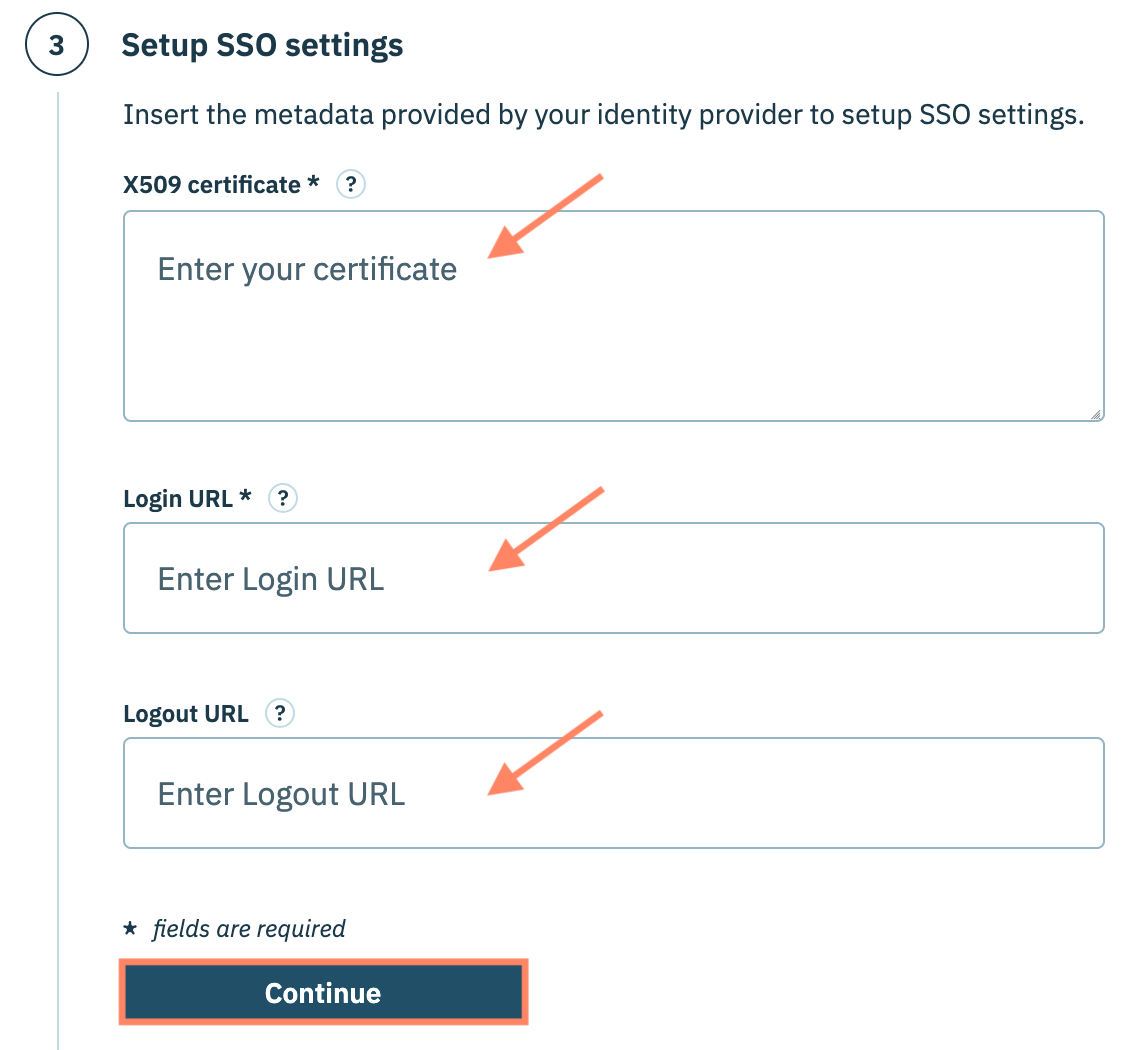

| Métadonnées | Description |

|---|---|

| Certificat X509 | Le certificat de signature SAML de votre fournisseur d'identité au format CER base64. |

| URL de connexion | URL de connexion (Sign In ou login) depuis votre fournisseur d'identité. |

| URL de déconnexion | URL de déconnexion depuis votre fournisseur d'identité. Remarque: Ce champ peut être optionnel pour certains fournisseurs d'identité. Dans ce cas, l'URL de connexion sera utilisée à la place. |